最新发布

-

GinCdn内容分发系统V1.1.4版本更新 GinCdn内容分发系统 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.4(2026.06.08) 重构支付配置界面 修复多个已知问题 支持支付宝当面付支付 支持支付宝电脑网站支付 支持支付宝手机网站支付 支持微信native支付 修复UTC时区转换 防密码字典爆破 mpto4rsr.png图片 V1.1.3(2026.05.30) 使用Vue3重构前端新UI 修复多个已知问题 新增套餐状态监控任务 多个界面新增批量操作 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn

GinCdn内容分发系统V1.1.4版本更新 GinCdn内容分发系统 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.4(2026.06.08) 重构支付配置界面 修复多个已知问题 支持支付宝当面付支付 支持支付宝电脑网站支付 支持支付宝手机网站支付 支持微信native支付 修复UTC时区转换 防密码字典爆破 mpto4rsr.png图片 V1.1.3(2026.05.30) 使用Vue3重构前端新UI 修复多个已知问题 新增套餐状态监控任务 多个界面新增批量操作 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn -

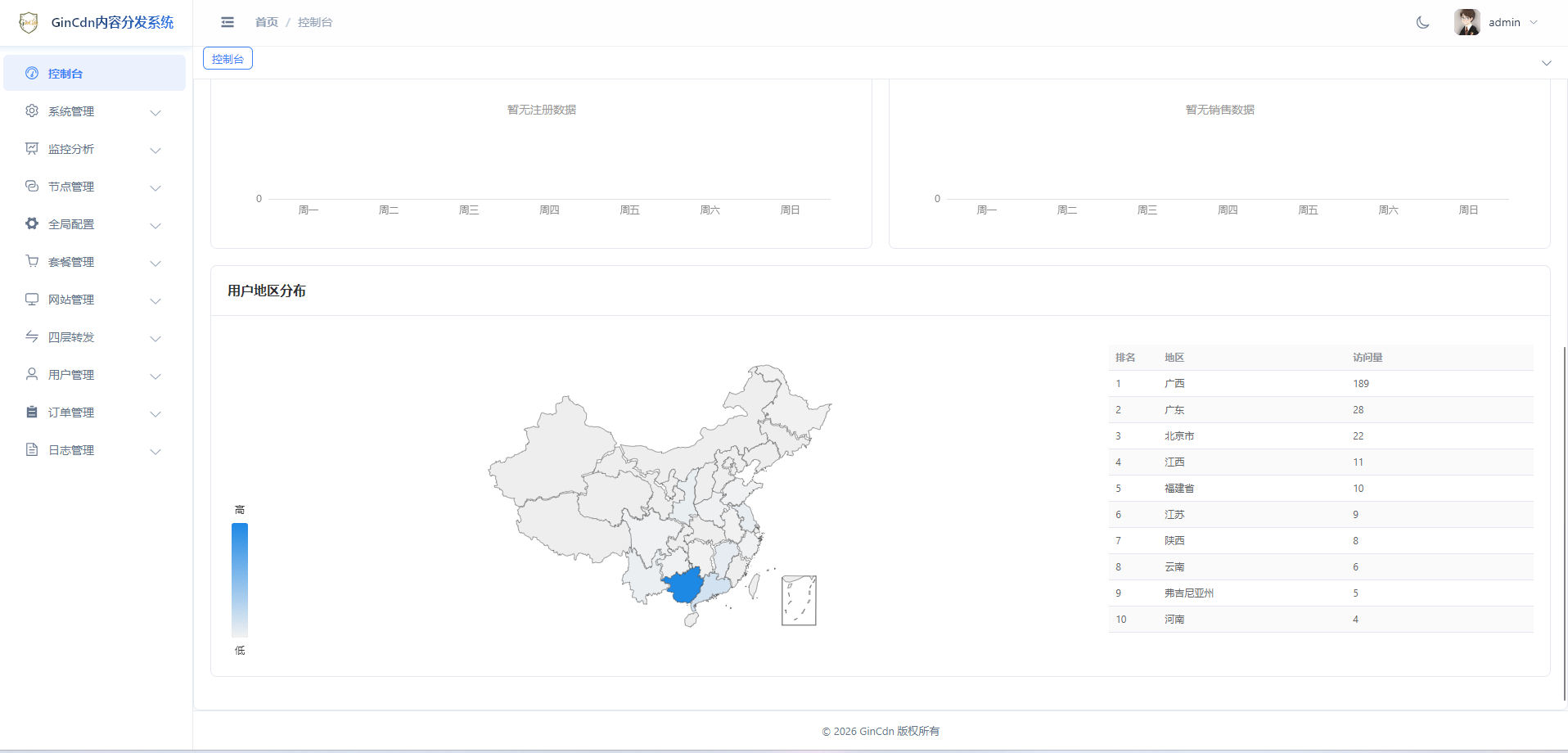

GinCdn内容分发系统V1.1.3版本更新 GinCdn内容分发系统 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.3(2026.05.30) 使用Vue3重构前端新UI 修复多个已知问题 新增套餐状态监控任务 多个界面新增批量操作 mpto3tmb.png图片 mpto40aq.png图片 mpto45zw.png图片 mpto495e.png图片 mpto4dqn.png图片 mpto4jag.png图片 mpto4o7n.png图片 mpto4rsr.png图片 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn

GinCdn内容分发系统V1.1.3版本更新 GinCdn内容分发系统 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.3(2026.05.30) 使用Vue3重构前端新UI 修复多个已知问题 新增套餐状态监控任务 多个界面新增批量操作 mpto3tmb.png图片 mpto40aq.png图片 mpto45zw.png图片 mpto495e.png图片 mpto4dqn.png图片 mpto4jag.png图片 mpto4o7n.png图片 mpto4rsr.png图片 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn -

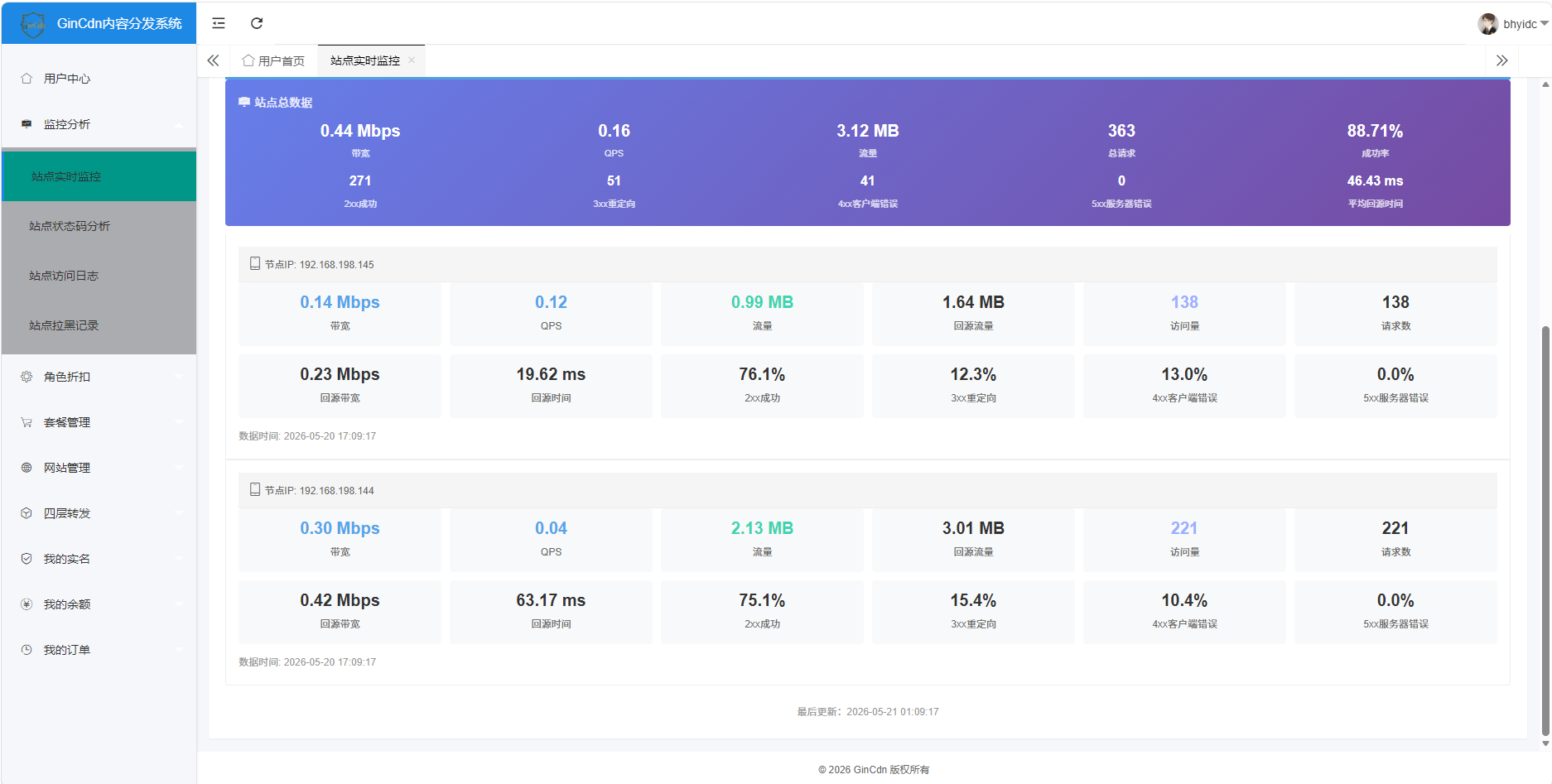

GinCdn内容分发系统V1.1.2版本更新介绍 GinCdn内容分发系统V1.1.2版本更新介绍 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 mpi4kre4.png图片 mpi4l511.png图片 mpi4ldb4.png图片 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn 正版授权官网:auth.shuha.cn

GinCdn内容分发系统V1.1.2版本更新介绍 GinCdn内容分发系统V1.1.2版本更新介绍 GinCdn是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造,采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。 无需复杂命令行,小白也能轻松上手。 版本更新日志 V1.1.2(2026.05.22) 修复套餐支付异步回调同步问题 修复套餐支付跳转回调404问题 去除前端监控数据自动刷新 新增站点实时监控总数据 站点新增默认关闭CC防护并同步节点 已绑定站点域名禁止重复添加 禁止站点使用CNAME地址 规范中英文域名和IP格式校验 完善支持域名:端口访问 新增站点缓存配置功能 优化去除多余的字段和功能 站点支持批量操作 mpi4kre4.png图片 mpi4l511.png图片 mpi4ldb4.png图片 V1.1.1(2026.05.09) 修复站点访问500问题 新增站点实时监控 新增状态码分析 新增站点访问日志 新增站点拉黑记录 新增节点监控日志 V1.1.0(2026.04.12) 新增CC规则组功能设置 新增CC过滤器功能设置 新增CC匹配器功能设置 新增站点CC防护功能设置 支持站点自定义CC子规则设置 修复部分节点SSL回源502问题 新增主控跨域全开放中间件 新增Redis连接同步配置 V1.0.9(2026.03.31) 支持接入站监听多端口 新增套餐记录删除功能 修复节点管理界面获取 V1.0.8(2026.03.29) 完善节点删除逻辑 完善线路组删除逻辑 完善节点区域删除逻辑 修复多域名显示问题 修复SSL证书获取问题 美化多个界面显示样式 V1.0.7(2026.03.28) 新增支付宝实名配置界面 用户新增实名认证界面 新增网站配置xss过滤 V1.0.6(2026.03.26) 新增qrcode二维码生成 修复当面付余额充值转码 修复当面付套餐购买转码 修复当面付套餐续费转码 V1.0.5(2026.03.26) 新增用户注册动态配置功能 完善用户注册页动态调节 完善用户密码找回页 完善用户密码修改页 完善管理员密码修改页 修复邮箱配置功能 V1.0.4(2026.03.21) 新增端口四层转发功能 V1.0.3(2026.03.19) 新增错误页配置美化并同步 修复手机界面控制台菜单栏 V1.0.2(2026.03.16) 新增节点监控日志 新增节点监控配置 新增节点实时状态 新增节点通知配置 V1.0.1(2026.03.15) 新增离线节点差量同步 新增节点日志记录表 新增线路节点异步同步 新增当前在线节点获取 V1.0.0(2026.03.06) 支持阿里云DNS 支持多节点部署 支持彩虹易支付 支持套餐分类 支持套餐设置 支持邮箱发信 支持全局防火墙配置 支持全局Nginx配置 缓存、默认页、错误页配置 支持角色折扣功能 支持证书上传 支持区域线路解析 支持站点接入 支持同步配置 官方网站:www.gincdn.cn 正版授权官网:auth.shuha.cn -

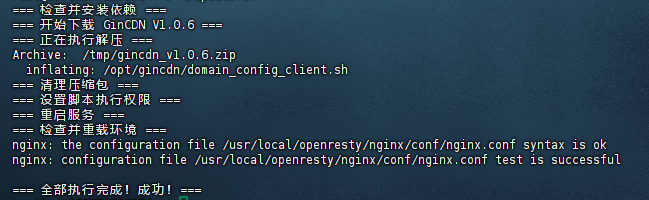

GinCDN被控节点V1.0.6版本一键更新脚本:网络安全高效运维的自动化利器 GinCDN被控节点V1.0.6版本一键更新脚本:网络安全高效运维的自动化利器 概述 在现代互联网架构中,内容分发网络(CDN)已成为保障网站性能和用户体验的关键基础设施。GinCDN作为一款基于Go语言开发的轻量级内容分发系统,以其简洁的部署流程和丰富的功能特性,为中小企业和个人开发者提供了高效的CDN解决方案。本文将深入探讨GinCDN的一键更新脚本,展示其在自动化运维中的重要作用。 什么是GinCDN? GinCDN是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造。系统采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。其特点包括: 轻量化设计:资源占用少,部署简单 高性能表现:基于Go语言的并发优势 灵活架构:主控+边缘节点模式,易于扩展 用户友好:无需复杂命令行,小白也能轻松上手 一键更新脚本详解 脚本命令 curl -k --http1.1 -o /root/update.sh https://www.gincdn.cn/download/update/ubuntu/update.sh && chmod +x /root/update.sh && bash /root/update.shmpi45sc9.png图片 优势分析 1. 自动化程度高 一键脚本将复杂的更新过程封装起来,用户只需执行一条命令即可完成整个更新流程。 2. 兼容性强 支持Ubuntu 18.04~24.04等多个版本,覆盖面广。 3. 安全可靠 自动安装依赖组件 验证配置文件语法 平滑重启服务,减少停机时间 4. 易于维护 标准化的更新流程降低了运维复杂度,提高了系统的可维护性。 注意事项 网络环境:确保服务器能够访问GinCDN官方下载地址 权限要求:需要root权限执行更新脚本 备份策略:虽然脚本本身不包含备份,但在生产环境中建议提前备份重要数据 版本兼容性:关注版本更新日志,了解新版本的功能变化 最佳实践建议 1. 定期更新 建立定期更新机制,及时获取系统的新功能和安全补丁。 2. 监控验证 更新完成后,验证服务状态和功能是否正常。 3. 日志记录 保留更新日志,便于问题排查和审计。 总结 GinCDN的一键更新脚本体现了现代运维自动化的核心理念,通过简单的命令实现复杂的系统更新操作。这种设计不仅提高了运维效率,降低了人为操作风险,也为用户提供了便捷的系统维护方式。随着GinCDN系统的不断迭代更新(如V1.1.0版本新增的CC防护规则组、Redis连接同步等功能),一键更新脚本将继续发挥重要作用,为用户提供稳定、高效的内容分发服务。 对于正在使用或计划使用GinCDN的用户来说,掌握这一自动化更新工具,将大大提升系统的可维护性和运营效率。

GinCDN被控节点V1.0.6版本一键更新脚本:网络安全高效运维的自动化利器 GinCDN被控节点V1.0.6版本一键更新脚本:网络安全高效运维的自动化利器 概述 在现代互联网架构中,内容分发网络(CDN)已成为保障网站性能和用户体验的关键基础设施。GinCDN作为一款基于Go语言开发的轻量级内容分发系统,以其简洁的部署流程和丰富的功能特性,为中小企业和个人开发者提供了高效的CDN解决方案。本文将深入探讨GinCDN的一键更新脚本,展示其在自动化运维中的重要作用。 什么是GinCDN? GinCDN是一款基于Go语言Gin框架自研的轻量高效内容分发系统,专为中小型企业/个人搭建CDN打造。系统采用主控+边缘节点分布式架构,实现智能调度、高效缓存、精准监控的一体化解决方案。其特点包括: 轻量化设计:资源占用少,部署简单 高性能表现:基于Go语言的并发优势 灵活架构:主控+边缘节点模式,易于扩展 用户友好:无需复杂命令行,小白也能轻松上手 一键更新脚本详解 脚本命令 curl -k --http1.1 -o /root/update.sh https://www.gincdn.cn/download/update/ubuntu/update.sh && chmod +x /root/update.sh && bash /root/update.shmpi45sc9.png图片 优势分析 1. 自动化程度高 一键脚本将复杂的更新过程封装起来,用户只需执行一条命令即可完成整个更新流程。 2. 兼容性强 支持Ubuntu 18.04~24.04等多个版本,覆盖面广。 3. 安全可靠 自动安装依赖组件 验证配置文件语法 平滑重启服务,减少停机时间 4. 易于维护 标准化的更新流程降低了运维复杂度,提高了系统的可维护性。 注意事项 网络环境:确保服务器能够访问GinCDN官方下载地址 权限要求:需要root权限执行更新脚本 备份策略:虽然脚本本身不包含备份,但在生产环境中建议提前备份重要数据 版本兼容性:关注版本更新日志,了解新版本的功能变化 最佳实践建议 1. 定期更新 建立定期更新机制,及时获取系统的新功能和安全补丁。 2. 监控验证 更新完成后,验证服务状态和功能是否正常。 3. 日志记录 保留更新日志,便于问题排查和审计。 总结 GinCDN的一键更新脚本体现了现代运维自动化的核心理念,通过简单的命令实现复杂的系统更新操作。这种设计不仅提高了运维效率,降低了人为操作风险,也为用户提供了便捷的系统维护方式。随着GinCDN系统的不断迭代更新(如V1.1.0版本新增的CC防护规则组、Redis连接同步等功能),一键更新脚本将继续发挥重要作用,为用户提供稳定、高效的内容分发服务。 对于正在使用或计划使用GinCDN的用户来说,掌握这一自动化更新工具,将大大提升系统的可维护性和运营效率。 -

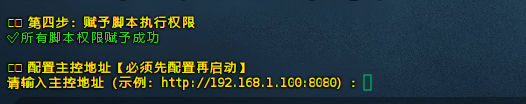

GinCdn被控节点V1.0.5 安装教程(Ubuntu 18~24 通用,推荐 Ubuntu 24.04|2H2G~16H32G) GinCdn被控节点V1.0.5 安装教程(Ubuntu 18~24 通用,推荐 Ubuntu 24.04|2H2G~16H32G) 前言 GinCdn 是一款轻量、高性能、易部署的国产内容分发系统,采用主控+边缘节点架构,支持缓存加速、HTTPS、智能调度、WAF 防护等企业级功能。 本文基于 GinCdn V1.0.4 版本,提供 Ubuntu 全系列(18.04/20.04/22.04/24.04)被控节点安装教程,推荐优先使用 Ubuntu 24.04 LTS,性能与兼容性最佳。 全程一条命令全自动部署,无需手动编译、无需改配置,新手也能 3 分钟上线节点。 一、环境要求 1. 操作系统 支持:Ubuntu 18.04 / 20.04 / 22.04 / 24.04(64位) 推荐:Ubuntu 24.04 LTS(内核新、性能强、依赖更完整) 2. 服务器配置(根据业务选择) 测试/轻量业务:2H2G 常规业务:4H4G / 4H8G / 8H8G / 8H16G 高并发大流量:16H16G / 16H32G 3. 网络与权限 必须使用 root 权限 执行 服务器可访问公网 二、一键部署命令(核心) 直接复制以下完整命令粘贴执行,自动下载、授权、运行一条龙: curl -k --http1.1 -o /root/start.sh https://www.gincdn.cn/download/ubuntu/start.sh && chmod +x /root/start.sh && bash /root/start.sh命令说明 --http1.1 强制使用 HTTP/1.1,解决部分服务器 HTTP/2 下载失败问题 自动保存脚本到 /root/start.sh 自动赋予执行权限并启动安装 三、安装过程说明 1. 脚本执行成功截图特征 ✅ 脚本正常运行特征: 出现 100% 下载进度条 自动更新 apt、安装依赖(curl/wget/openssl/unzip 等) 自动部署 OpenResty + WS 配置客户端 中途提示输入 主控地址 无红色报错、无中断、无异常退出 示例截图描述文案: 如下图所示,脚本正常执行会持续输出部署日志,无红色报错,最后提示服务启动成功即表示部署完成。 1.png图片2. 输入主控地址 安装过程中会提示: 请输入主控端API地址:按格式输入: http://主控IP:8080输入完成按回车,后续全自动完成。 四、部署成功验证 1. 查看节点服务状态 systemctl status ws_config_client.service✅ 成功标志: Active: active (running)服务绿色高亮、持续运行。 2. 检查主控地址配置是否正确 grep MASTER_API_URL /opt/gincdn/conf/node_config.conf✅ 输出你填写的主控地址即正常。 3. 检查开机自启 systemctl is-enabled ws_config_client.service✅ 输出 enabled 表示正常。 mo5ije7a.png图片 五、常用运维命令 1. 服务管理 # 启动 systemctl start ws_config_client.service # 停止 systemctl stop ws_config_client.service # 重启 systemctl restart ws_config_client.service # 查看日志 journalctl -u ws_config_client.service -f2. 修改主控地址 sed -i "s|MASTER_API_URL=\".*\"|MASTER_API_URL=\"http://新主控IP:8080\"|g" /opt/gincdn/conf/node_config.conf systemctl restart ws_config_client.service3. 卸载节点 systemctl stop ws_config_client.service systemctl disable ws_config_client.service rm -rf /opt/gincdn /etc/systemd/system/ws_config_client.service /root/start.sh systemctl daemon-reload六、常见问题排查(完整版 CSDN 必备) 1. 脚本下载失败 curl:(92) HTTP/2 stream error 原因: 服务器对 HTTPS/HTTP2 兼容差 解决: 本文命令已加 --http1.1,重新复制执行即可。 2. 报错 unzip: command not found apt update && apt install unzip -y3. 服务启动失败显示 inactive (dead) systemctl daemon-reload systemctl restart ws_config_client.service4. 节点连不上主控 可能原因: 主控地址写错 8080 端口未通 安全组/防火墙未放行 主控服务未启动 排查: ping 主控IP telnet 主控IP 80805. 提示脚本被篡改/密钥错误 解决: 删除旧脚本重新执行: rm -f /root/start.sh再重新执行一键安装命令。 七、总结 GinCdn V1.0.5 被控节点在 Ubuntu 18~24 全版本 均可稳定运行,推荐 Ubuntu 24.04 性能最佳。 部署仅需一条命令,全自动配置、自动注册、自动开机自启,适合大量边缘节点批量部署。 配置从 2H2G 到 16H32G 全覆盖,可满足个人测试、企业高并发 CDN 分发场景。 GinCdn CDN部署 Ubuntu24 被控节点 运维一键脚本 OpenResty 国产CDN

GinCdn被控节点V1.0.5 安装教程(Ubuntu 18~24 通用,推荐 Ubuntu 24.04|2H2G~16H32G) GinCdn被控节点V1.0.5 安装教程(Ubuntu 18~24 通用,推荐 Ubuntu 24.04|2H2G~16H32G) 前言 GinCdn 是一款轻量、高性能、易部署的国产内容分发系统,采用主控+边缘节点架构,支持缓存加速、HTTPS、智能调度、WAF 防护等企业级功能。 本文基于 GinCdn V1.0.4 版本,提供 Ubuntu 全系列(18.04/20.04/22.04/24.04)被控节点安装教程,推荐优先使用 Ubuntu 24.04 LTS,性能与兼容性最佳。 全程一条命令全自动部署,无需手动编译、无需改配置,新手也能 3 分钟上线节点。 一、环境要求 1. 操作系统 支持:Ubuntu 18.04 / 20.04 / 22.04 / 24.04(64位) 推荐:Ubuntu 24.04 LTS(内核新、性能强、依赖更完整) 2. 服务器配置(根据业务选择) 测试/轻量业务:2H2G 常规业务:4H4G / 4H8G / 8H8G / 8H16G 高并发大流量:16H16G / 16H32G 3. 网络与权限 必须使用 root 权限 执行 服务器可访问公网 二、一键部署命令(核心) 直接复制以下完整命令粘贴执行,自动下载、授权、运行一条龙: curl -k --http1.1 -o /root/start.sh https://www.gincdn.cn/download/ubuntu/start.sh && chmod +x /root/start.sh && bash /root/start.sh命令说明 --http1.1 强制使用 HTTP/1.1,解决部分服务器 HTTP/2 下载失败问题 自动保存脚本到 /root/start.sh 自动赋予执行权限并启动安装 三、安装过程说明 1. 脚本执行成功截图特征 ✅ 脚本正常运行特征: 出现 100% 下载进度条 自动更新 apt、安装依赖(curl/wget/openssl/unzip 等) 自动部署 OpenResty + WS 配置客户端 中途提示输入 主控地址 无红色报错、无中断、无异常退出 示例截图描述文案: 如下图所示,脚本正常执行会持续输出部署日志,无红色报错,最后提示服务启动成功即表示部署完成。 1.png图片2. 输入主控地址 安装过程中会提示: 请输入主控端API地址:按格式输入: http://主控IP:8080输入完成按回车,后续全自动完成。 四、部署成功验证 1. 查看节点服务状态 systemctl status ws_config_client.service✅ 成功标志: Active: active (running)服务绿色高亮、持续运行。 2. 检查主控地址配置是否正确 grep MASTER_API_URL /opt/gincdn/conf/node_config.conf✅ 输出你填写的主控地址即正常。 3. 检查开机自启 systemctl is-enabled ws_config_client.service✅ 输出 enabled 表示正常。 mo5ije7a.png图片 五、常用运维命令 1. 服务管理 # 启动 systemctl start ws_config_client.service # 停止 systemctl stop ws_config_client.service # 重启 systemctl restart ws_config_client.service # 查看日志 journalctl -u ws_config_client.service -f2. 修改主控地址 sed -i "s|MASTER_API_URL=\".*\"|MASTER_API_URL=\"http://新主控IP:8080\"|g" /opt/gincdn/conf/node_config.conf systemctl restart ws_config_client.service3. 卸载节点 systemctl stop ws_config_client.service systemctl disable ws_config_client.service rm -rf /opt/gincdn /etc/systemd/system/ws_config_client.service /root/start.sh systemctl daemon-reload六、常见问题排查(完整版 CSDN 必备) 1. 脚本下载失败 curl:(92) HTTP/2 stream error 原因: 服务器对 HTTPS/HTTP2 兼容差 解决: 本文命令已加 --http1.1,重新复制执行即可。 2. 报错 unzip: command not found apt update && apt install unzip -y3. 服务启动失败显示 inactive (dead) systemctl daemon-reload systemctl restart ws_config_client.service4. 节点连不上主控 可能原因: 主控地址写错 8080 端口未通 安全组/防火墙未放行 主控服务未启动 排查: ping 主控IP telnet 主控IP 80805. 提示脚本被篡改/密钥错误 解决: 删除旧脚本重新执行: rm -f /root/start.sh再重新执行一键安装命令。 七、总结 GinCdn V1.0.5 被控节点在 Ubuntu 18~24 全版本 均可稳定运行,推荐 Ubuntu 24.04 性能最佳。 部署仅需一条命令,全自动配置、自动注册、自动开机自启,适合大量边缘节点批量部署。 配置从 2H2G 到 16H32G 全覆盖,可满足个人测试、企业高并发 CDN 分发场景。 GinCdn CDN部署 Ubuntu24 被控节点 运维一键脚本 OpenResty 国产CDN