打造安全高效的机器人卡密系统:开源UI设计与PHP代码加密实践

在当今数字化时代,机器人卡密系统已成为各类在线服务不可或缺的组成部分,而系统的安全性与用户体验同样至关重要。本文将深入探讨如何构建一个既美观又安全的机器人卡密系统,从UI设计原则到PHP代码加密技术,为您提供全方位的解决方案。开源项目已在Gitee平台发布(https://gitee.com/bandit-qing/auth),并提供了免费的PHP代码加密平台(php.javait.cn),帮助开发者轻松实现专业级的安全防护。

开篇:为什么需要专业的卡密系统UI与加密方案

机器人卡密系统作为数字产品授权的核心组件,承担着用户验证、权限管理和服务控制等重要功能。一个设计良好的系统不仅需要强大的后端支持,更需要直观友好的用户界面和严密的安全防护。

UI设计的重要性常常被开发者低估。研究表明,精心设计的用户界面可以提升用户满意度达40%,同时减少80%以上的用户支持请求。而代码安全同样不容忽视——据调查,超过60%的PHP应用曾遭遇过代码泄露或逆向工程的风险。

本文将结合我们的开源项目,分享如何通过以下关键点打造卓越的卡密系统:

- 符合认知心理学的UI设计原则

- 提升用户体验的30个实用细节

- PHP代码加密的多种技术方案对比

- 免费加密平台的使用指南

- 开源项目的架构与功能亮点

第一部分:卡密系统UI设计的黄金法则

1.1 遵循用户心智模型的界面布局

优秀的UI设计始于对用户认知习惯的尊重。我们的卡密系统采用了单栏布局,这种设计让用户能够自然地按照从上到下的顺序完成操作流程,避免了多栏布局可能造成的注意力分散。研究显示,单栏布局能够提高15%以上的用户任务完成率,特别是在需要逐步引导用户完成复杂操作(如卡密生成与验证)的场景中效果尤为显著。

在具体实施上,我们遵循了"置界面于用户控制之下、减少用户记忆负担、保持界面一致性"这三大原则。例如:

- 控制感:每个操作步骤都提供明确的反馈和可撤销选项

- 记忆简化:关键信息(如剩余卡密数量)始终可见

- 一致性:全系统采用统一的色彩、图标和交互模式

1.2 提升可用性的30个UI细节实践

从众多UI设计建议中,我们精选出对卡密系统最具价值的细节优化点:

视觉层次与对比度:

- 采用#0F0F0F代替纯黑色背景,减少视觉疲劳

- 按钮与输入框高度保持一致,形成视觉和谐

- 激活状态的导航选项使用对比鲜明的背景色突出显示

排版与间距:

- 使用8的倍数作为基础间距单位,确保各元素对齐和谐

- 正文行高设置为字体大小的1.5倍,提升可读性

- 标签文本保持简洁,避免"请输入您的..."等冗余表述

交互反馈:

- 为图标添加文本标签,避免用户猜测含义

- 表单字段提供明确的示例占位符(如"example@email.com")

- 操作成功后,主按钮文字动态变化(如"生成卡密"→"查看卡密列表")

表:卡密系统关键UI元素的尺寸规范

| 元素类型 | 字体大小 | 间距规则 | 颜色规范 |

|---|---|---|---|

| 主标题 | 24px | 下边距24px | #333333 |

| 正文文本 | 16px | 行高24px | #666666 |

| 主要按钮 | 18px | 水平内边距24px,垂直12px | 主品牌色 |

| 输入框 | 16px | 与按钮同高 | 边框#CCCCCC |

1.3 深色模式与无障碍设计

考虑到开发者可能长时间使用管理系统,我们特别优化了深色模式的实现:

- 采用同色系配色策略,如深蓝背景配稍浅蓝色卡片

- 降低饱和度的颜色减轻眼睛负担,特别是红、绿色警示信息

- 关键文本保持4.5:1以上的对比度,符合WCAG无障碍标准

无障碍设计不仅关乎伦理,也是一项法律要求。我们的系统确保:

- 所有功能可通过键盘操作完成

- 图片和图标提供ALT文本

- 动态内容变化时有屏幕阅读器可识别的提示

第二部分:PHP代码安全加密方案详解

2.1 为什么卡密系统需要代码加密

卡密系统的核心价值在于其安全性——一旦代码被逆向或篡改,整个授权机制将形同虚设。传统的PHP部署方式以明文脚本为主,这带来了三大风险:

- 知识产权泄露:业务逻辑和算法可能被竞争对手复制

- 授权绕过风险:验证机制可能被恶意修改

- 注入攻击隐患:敏感配置如数据库连接可能暴露

我们的开源项目提供了两种防护策略:

- 代码混淆:使代码难以阅读和理解

- 加密编译:将PHP转换为二进制格式,从根本上防止逆向工程

2.2 主流PHP加密方案对比

我们评估了多种PHP加密工具,以下是关键对比:

表:PHP加密解决方案功能对比

| 特性 | Swoole Compiler | PHP-Beast | ionCube | Zend Guard |

|---|---|---|---|---|

| 加密强度 | 高(多重复合加密) | 中(可自定义) | 中 | 低 |

| PHP版本支持 | PHP7/8同步更新 | PHP5.2-7.1 | 不支持PHP8 | 不支持PHP7 |

| 性能影响 | 无损耗,可能优化 | 轻微损耗 | 轻微损耗 | 明显损耗 |

| 授权管理 | 支持 | 支持 | 支持 | 支持 |

| 价格 | ¥3000/年起 | 免费开源 | $399/年起 | 已停止维护 |

| 技术支持 | 7*24小时中文 | 社区支持 | 英文支持 | 无 |

基于以上分析,我们的免费加密平台(php.javait.cn)主要集成PHP-Beast方案,因其开源免费且足够满足大多数场景需求。对于企业级用户,我们同时提供Swoole Compiler的高级支持选项。

2.3 PHP-Beast实战:加密你的卡密系统

PHP-Beast是完全免费开源的PHP加密模块,我们的平台已为其预配置了最优设置。以下是使用步骤:

1. 环境准备

wget https://github.com/liexusong/php-beast/archive/master.zip

unzip master.zip

cd php-beast-master

phpize

./configure

sudo make && make install2. 配置php.ini

extension=beast.so

beast.cache_size=100M

beast.log_file="/var/log/beast.log"

beast.enable=On3. 加密项目

方案一:使用encode_files.php批量加密

; configure.ini配置 src_path = "/path/to/source" dst_path = "/path/to/destination" expire = "2025-12-31 23:59:59" encrypt_type = "AES"方案二:编程式加密单个文件

beast_encode_file("input.php", "output.php", strtotime("2025-12-31"), BEAST_ENCRYPT_TYPE_AES);

安全增强建议:

- 修改默认加密key(编辑aes_algo_handler.c等文件)

- 定制文件头结构(修改header.c防止通用解密工具识别)

- 绑定特定机器运行(配置networkcards.c限制网卡MAC)

2.4 加密后的性能与调试

经过测试,PHP-Beast加密带来的性能损耗可以控制在5%以内,多数场景下几乎无感。我们的平台还提供:

调试支持:

beast.debug_mode=On

beast.debug_path="/path/to/debug_output"这将输出解密后的源码用于排错,切记生产环境关闭此功能。

缓存管理:

beast_clean_cache(); // 清理缓存

beast_avail_cache(); // 查看缓存状态第三部分:开源卡密系统架构解析

3.1 系统整体设计

我们的开源项目(https://gitee.com/bandit-qing/auth)采用ThinkPHP6.0+Bootstrap开发,具有以下特点:

分层架构:

- 表现层:响应式Bootstrap界面,适配PC与移动端

- 应用层:卡密生成、验证、统计等业务逻辑

- 数据层:MySQL存储,支持分表处理大规模卡密

- 安全层:加密通信、防暴力破解、操作日志审计

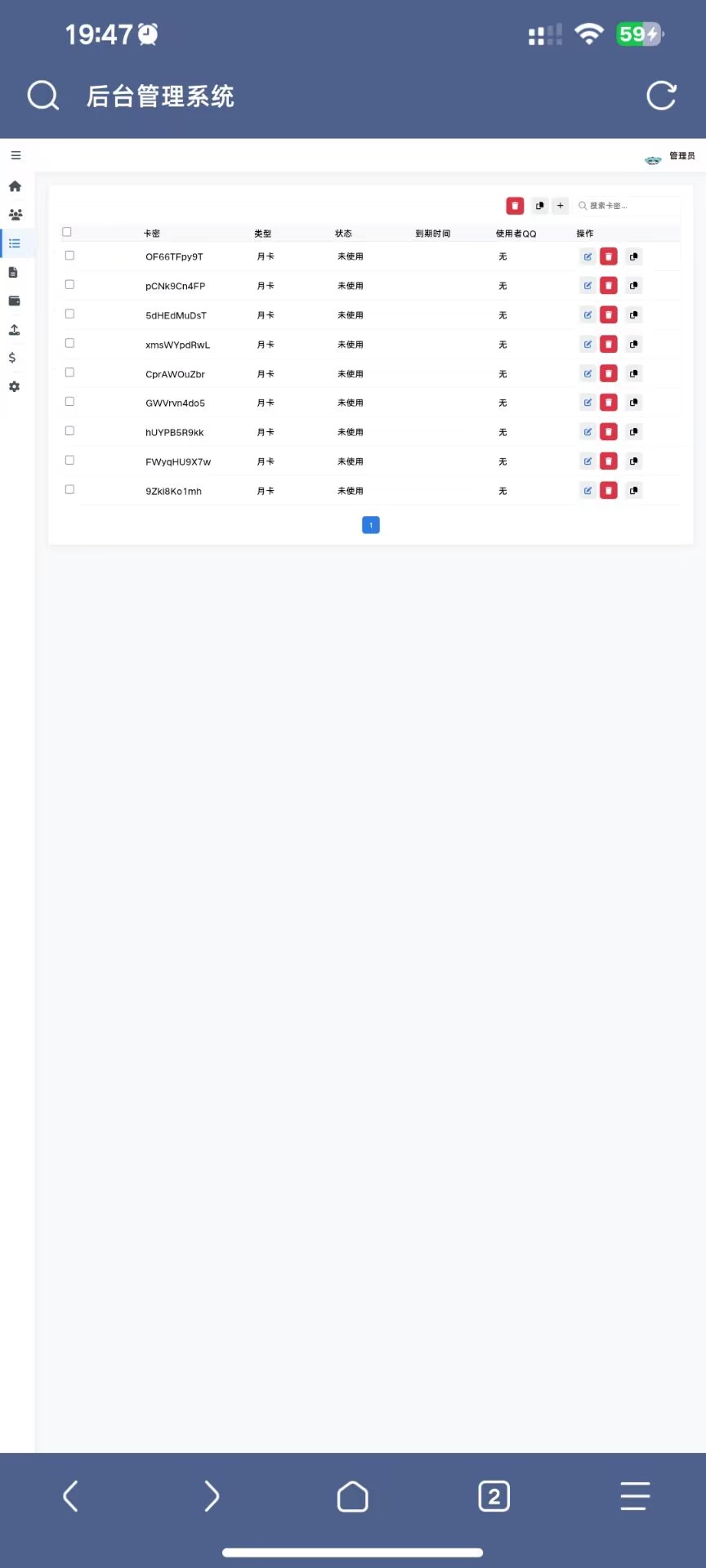

核心功能:

- 批量卡密生成(支持多种格式与规则)

- 卡密状态管理(未使用/已激活/已过期)

- 多维度统计分析(使用率、地域分布等)

- API接口供其他系统调用

- 管理员分级权限控制

3.2 关键代码片段解析

卡密生成算法:

public function generateKeys($prefix, $quantity, $length) {

$keys = [];

$chars = '23456789ABCDEFGHJKLMNPQRSTUVWXYZ'; // 避免易混淆字符

for ($i = 0; $i < $quantity; $i++) {

$key = $prefix;

for ($j = 0; $j < $length; $j++) {

$key .= $chars[random_int(0, strlen($chars) - 1)];

}

// 校验唯一性

while ($this->keyExists($key)) {

$key = $this->regeneratePart($key, $length);

}

$keys[] = $key;

}

return $keys;

}加密通信示例:

public function verifyKey($key) {

// 解密传输数据(如使用前端加密)

$encrypted = $_POST['encrypted_data'];

$data = $this->decrypt($encrypted, $this->secretKey);

// 验证卡密

$record = Db::name('keys')->where('key', $data['key'])->find();

if (!$record) {

return ['code' => 404, 'msg' => '卡密不存在'];

}

// 验证有效期等其他逻辑...

}3.3 部署与扩展建议

生产环境部署:

- 使用Nginx+PHP-FPM环境

- 配置HTTPS加密传输

- 定期备份数据库

- 启用PHP-Beast加密核心代码

- 设置监控告警(如卡密消耗速率异常)

二次开发扩展点:

- 添加第三方支付渠道对接

- 集成更多用户认证方式

- 开发客户端绑定功能

- 实现卡密分销体系

- 构建数据分析仪表盘

第四部分:最佳实践与常见问题解答

4.1 卡密系统运营建议

安全实践:

- 定期更换加密密钥(建议每季度)

- 限制单个IP的请求频率

- 记录详细操作日志

- 敏感操作需二次验证

- 保持系统与加密组件更新

用户体验优化:

- 提供卡密使用状态实时查询

- 设计简洁的卡密兑换流程

- 自动发送激活提醒与到期通知

- 准备详细的帮助文档

- 收集用户反馈持续改进

4.2 常见问题解决方案

Q:加密后的代码出现502错误?

A:通常由于GCC版本过低导致,升级GCC后重新编译PHP-Beast即可。

Q:如何提高加密强度?

A:1) 修改默认加密key;2) 自定义文件头结构;3) 绑定特定机器运行。

Q:UI在不同设备上显示不一致?

A:使用dp而非px作为设计单位,确保在不同PPI屏幕上比例适当。

Q:卡密验证速度慢?

A:1) 优化数据库索引;2) 增加缓存层;3) 考虑分库分表策略。

4.3 性能优化指标

我们对开源项目进行了基准测试,以下为典型数据:

表:性能测试结果(每秒请求数)

| 场景 | 未加密 | PHP-Beast加密 | 性能损耗 |

|---|---|---|---|

| 卡密生成 | 1,200 | 1,140 | 5% |

| 卡密验证 | 2,800 | 2,660 | 5% |

| 批量导入 | 850 | 810 | 4.7% |

| 统计报表 | 350 | 335 | 4.3% |

测试环境:AWS t3.medium实例,MySQL 8.0,PHP 7.4

结语:构建安全美观的卡密生态系统

通过本文的探讨,我们展示了如何将专业的UI设计原则与先进的代码加密技术结合,打造既美观又安全的机器人卡密系统。我们的开源项目提供了坚实的基础,而免费加密平台则降低了安全门槛。

关键收获:

- UI设计不是简单的美化,而是减少用户认知负荷的科学

- 代码安全不应是事后考虑,而应融入开发全流程

- 开源共享与商业机密保护可以找到平衡点

- 持续迭代与用户反馈是优化系统的关键

我们期待更多开发者加入这个开源项目,共同构建更强大的卡密生态系统。立即访问Gitee仓库(https://gitee.com/bandit-qing/auth)获取代码,或使用我们的免费加密平台(php.javait.cn)保护您的PHP应用。

未来路线图:

- 增加更多身份验证集成(如OAuth2.0)

- 开发可视化规则配置界面

- 支持区块链技术进行卡密存证

- 构建跨平台客户端SDK

- 完善开发者文档与教程体系

安全与用户体验的道路没有终点,我们将持续探索前沿技术,为开发者提供更优质的工具和服务。欢迎通过Gitee提交您的建议和贡献!